Die meisten OpenClaw-Tutorials zeigen dir, wie du das Tool schnell zum Laufen bringst, aber sie überspringen das Thema Sicherheit komplett. OpenClaw mit offenen Ports auf dem Heimrechner zu betreiben, bedeutet, dass API-Keys, verbundene Dienste und persönliche Daten ungeschützt erreichbar sind.

Dieser Guide ist der erste von drei Teilen. In Part 1 (diesem Artikel) zeige ich dir ein sauberes Setup mit OpenClaw auf einem VPS, abgesichert mit VPN-Tunnel, Firewall und eingeschränkten Benutzerrechten. Dazu die Anbindung der AI-Modelle sowie die Kommunikation über Telegram. In Part 2 geht es um Zero-Trust-Prinzip, Modell-Strategie, Skills, Cron-Jobs und die Memory-Architektur. Und in Part 3 um Multi-Agent-Workflows und fortgeschrittene Automatisierungen.

Was ist OpenClaw und wie funktioniert es?

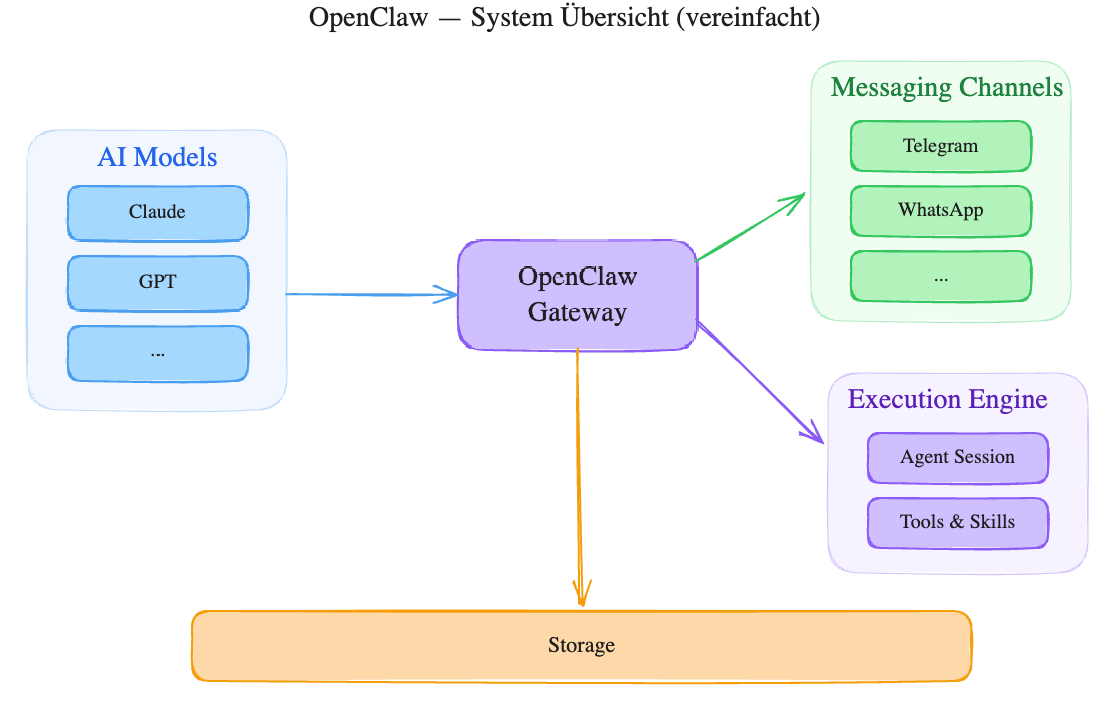

OpenClaw ist kein KI-Modell. Es ist ein Open-Source KI-Agent, der zwischen dir und KI-Modellen wie Claude, GPT, Gemini oder DeepSeek sitzt. Stell dir eine Kommandozentrale vor, die Aufgaben an Sub-Agenten delegieren, Integrationen mit Tools wie Gmail oder GitHub verwalten und Workflows autonom ausführen kann.

OpenClaw nimmt deine Anweisungen, zerlegt sie in Teilaufgaben, startet Sub-Agenten, die diese parallel abarbeiten, und liefert Ergebnisse zurück. Alles unter Beibehaltung von Kontext und Gedächtnis über Sessions hinweg. Du kannst über ein Web-Gateway, Telegram oder andere Messaging-Integrationen interagieren.

Diese Unterscheidung ist entscheidend: OpenClaw braucht Zugriff auf deine API-Keys, deine verbundenen Dienste und potenziell sensible Daten. Wer Zugang zu deiner OpenClaw-Instanz bekommt, bekommt Zugang zu allem, was damit verbunden ist. Deshalb ist Sicherheit keine Option, sie ist das Fundament, auf dem alles andere aufbaut.

Schritt 1: VPS einrichten

OpenClaw auf deinem Heimrechner zu betreiben bedeutet: Deine persönlichen Dateien, Browser-Passwörter, Krypto-Wallets und Banking-Sessions befinden sich auf dem gleichen Gerät wie ein KI-Agent, der Code ausführt. Wenn jemand Zugriff auf OpenClaw bekommt (durch eine Prompt Injection, einen offenen Port oder einen geleakten API-Key), ist alles auf diesem Gerät gefährdet.

Auch eigene Hardware wie ein Mac Mini ist nicht ideal. Du öffnest damit Traffic auf dein Heimnetzwerk, bist abhängig davon, dass das Gerät immer läuft, und hast keine automatischen Backups.

Ein Virtual Private Server (VPS) trennt alles sauber. Eine eigene Umgebung mit nichts drauf außer dem, was du installierst. Dazu kommen automatische Backups, schnelle Internetanbindung und physische Sicherheit im Rechenzentrum. Für 5 bis 10 Euro im Monat bekommst du etwas, das zuverlässiger und sicherer ist als jede Heimlösung.

Provider und OS wählen

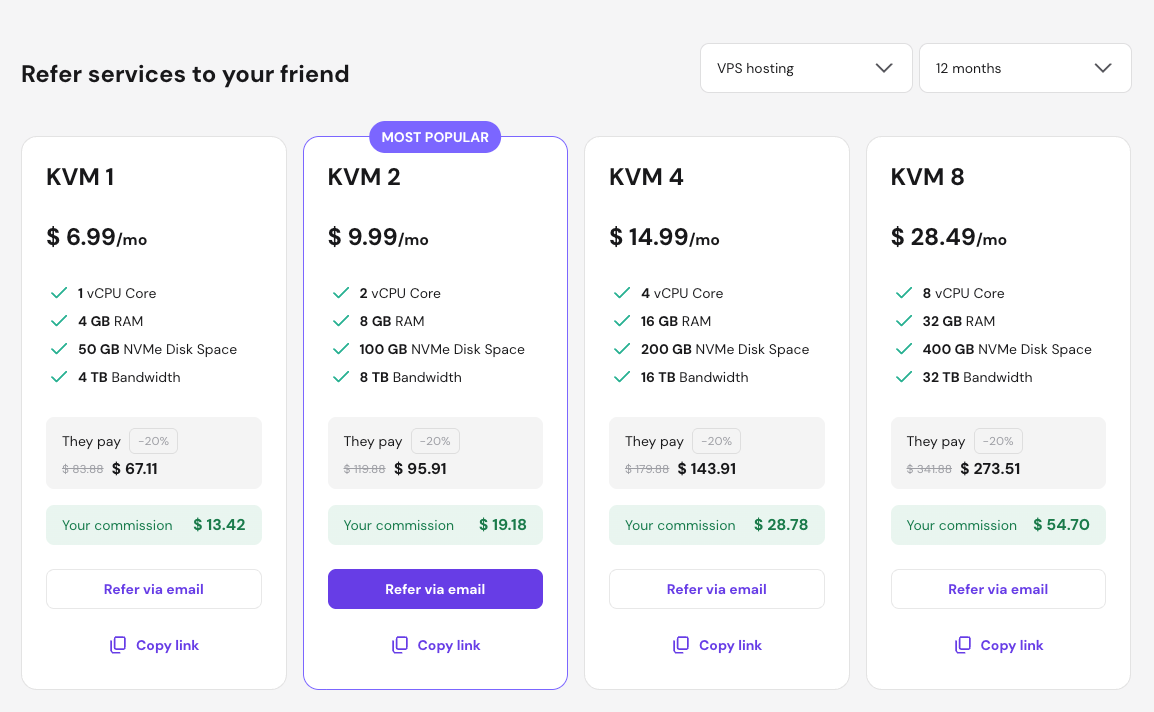

Hostinger bietet günstige VPS-Pläne, die gut für OpenClaw funktionieren. Der KVM2-Plan (2 vCPUs, 8 GB RAM, $9.99/Monat) reicht für den Anfang locker aus.

Tipp: Über diesen Affiliate-Link bekommst du 20% Rabatt auf den KVM2-Plan. (Transparenzhinweis: Das ist ein Affiliate-Link, über den ich eine kleine Provision erhalte. Dir entstehen keine Mehrkosten.)

Wähle als Betriebssystem Debian 13 (oder Ubuntu, falls dir das lieber ist). Beide haben guten Community-Support für die Tools, die du brauchst.

Hostinger hat auch ein One-Click-Deploy für OpenClaw. Das funktioniert, wenn du es schnell haben willst. Wir machen hier aber das manuelle Setup, weil wir die Sicherheit selbst kontrollieren wollen.

Erster Zugang

Nach der VPS-Bereitstellung erhältst du eine IP-Adresse und ein Root-Passwort. Generiere ein sicheres, zufälliges Passwort (nicht den Namen deines Hundes). Verbinde dich per SSH:

ssh root@DEINE_SERVER_IP

Das ist das letzte Mal, dass du dich über die öffentliche IP als Root anmeldest. Ab jetzt sichern wir alles ab.

Schritt 2: Tailscale VPN installieren (erste Priorität)

Das Erste, was wir auf dem Server tun, ist Tailscale zu installieren. Noch bevor wir irgendetwas anderes konfigurieren. Tailscale erstellt ein verschlüsseltes Mesh-VPN, bei dem nur Geräte, die du persönlich genehmigst, deinen Server sehen oder sich verbinden können.

Tailscale auf dem Server installieren

curl -fsSL https://tailscale.com/install.sh | sh

sudo tailscale up --ssh

Der zweite Befehl (mit --ssh) aktiviert den Tailscale-SSH-Dienst, der uns später erlaubt, ohne Passwort über das VPN auf den Server zuzugreifen.

Es erscheint eine Authentifizierungs-URL. Öffne sie im Browser auf deinem lokalen Rechner und melde dich mit deinem Tailscale-Konto an. Klicke auf “Connect”, um den Server zu verknüpfen.

Tailscale auf deinem lokalen Rechner installieren

Gehe auf die Tailscale-Website und installiere die App für dein Betriebssystem (Windows, Mac, Linux, oder sogar dein Handy). Melde dich mit dem gleichen Account an. Beide Geräte sind jetzt im selben verschlüsselten Netzwerk.

Status prüfen

tailscale status

Du solltest beide Geräte sehen: deinen lokalen Rechner und den Server. Merke dir die Tailscale-IP des Servers (beginnt meist mit 100.), die brauchst du gleich.

Schritt 3: SSH absichern und Root-Zugang sperren

Jetzt, wo Tailscale läuft, schränken wir SSH so ein, dass es nur noch über den VPN-Tunnel erreichbar ist. Das macht den Server im öffentlichen Internet praktisch unsichtbar.

SSH-Konfiguration anpassen

nano /etc/ssh/sshd_config

Ändere folgende Werte:

ListenAddress DEINE_TAILSCALE_IP

PasswordAuthentication no

PermitRootLogin no

Die entscheidende Änderung: ListenAddress wird auf deine Tailscale-IP gesetzt (die mit 100. anfängt, nicht die öffentliche Server-IP). Damit hört SSH nur noch auf Verbindungen aus dem Tailscale-Netzwerk.

Speichere mit Ctrl+S und schließe mit Ctrl+X.

Non-Root-User erstellen

OpenClaw als Root laufen zu lassen, ist einer der größten Fehler. Wenn der Agent-Prozess als Root läuft und jemand reinkommt, hat er volle Kontrolle über den gesamten Server.

adduser deinname

usermod -aG sudo deinname

Das erstellt einen Benutzer mit eingeschränktem Sudo-Zugang. Alle OpenClaw-Prozesse laufen unter diesem User.

Teste den neuen User kurz:

su deinname

sudo whoami

Wenn root erscheint, ist der Sudo-Zugang korrekt eingerichtet.

SSH neu starten und testen

systemctl restart ssh

Dann ausloggen:

logout

Jetzt der wichtige Test: Versuche, dich über die öffentliche IP zu verbinden:

ssh deinname@DEINE_SERVER_IP

Das sollte fehlschlagen. Keine Verbindung, kein Timeout, einfach nichts. Genau so soll es sein.

Jetzt über die Tailscale-IP:

ssh deinname@DEINE_TAILSCALE_IP

Das funktioniert sofort, ohne Passwort, weil Tailscale die Authentifizierung übernimmt. Nur autorisierte Geräte in deinem Tailscale-Netzwerk können den Server erreichen.

Bonus-Test: Trenne Tailscale auf deinem lokalen Rechner (Disconnect). Versuche erneut, dich per SSH zu verbinden. Es wird nicht funktionieren. Verbinde Tailscale wieder, und der Zugang ist sofort da.

Schritt 4: Cloud-Firewall bei Hostinger konfigurieren

Tailscale und die SSH-Einschränkung sind der erste Schutz. Jetzt fügen wir eine zweite Schicht hinzu: eine Cloud-Firewall direkt bei Hostinger. Die blockiert Traffic auf Netzwerkebene, noch bevor er den Server überhaupt erreicht.

Firewall erstellen

- Öffne das Hostinger Dashboard für deinen VPS

- Gehe zu Security > Firewall

- Erstelle eine neue Firewall (z.B. “main”)

- Aktiviere die Firewall

Regel hinzufügen

Standardmäßig blockiert die Firewall allen eingehenden Traffic. Wir brauchen nur eine einzige Regel:

| Aktion | Protokoll | Port | Quelle |

|---|---|---|---|

| Accept | UDP | 41641 | Anywhere |

Port 41641 ist der Port, den Tailscale für die verschlüsselte Kommunikation nutzt. Ohne diese Regel würde die Firewall auch den Tailscale-Tunnel blockieren.

Wichtig: Wir öffnen nicht TCP Port 22 (SSH). Das ist Absicht. SSH läuft über den Tailscale-Tunnel, nicht über das öffentliche Internet. Selbst wenn jemand die IP deines Servers kennt und versucht, Port 22 zu scannen: Die Firewall blockiert es auf Netzwerkebene.

Klicke auf Synchronize, um die Regeln auf den Server anzuwenden.

Optionale Ports

Falls du in Zukunft eine öffentliche Website auf dem Server hosten willst (nicht das OpenClaw-Dashboard, sondern eine echte Website), brauchst du zusätzlich:

| Aktion | Protokoll | Port | Quelle |

|---|---|---|---|

| Accept | TCP | 80 | Anywhere |

| Accept | TCP | 443 | Anywhere |

Für unser OpenClaw-Setup brauchst du das aber nicht.

Schritt 5: OpenClaw installieren

Mit dem abgesicherten Server ist es Zeit, OpenClaw selbst zu installieren. Die Installation läuft über einen einfachen Befehl direkt von der OpenClaw-Website.

Installation starten

Stelle sicher, dass du als dein Non-Root-User eingeloggt bist (nicht als root):

ssh deinname@DEINE_TAILSCALE_IP

Dann den Installer von der OpenClaw-Website ausführen (den aktuellen Befehl findest du auf openclaw.com unter dem Reiter “Mac OS / Linux”):

curl -fsSL https://openclaw.com/install.sh | sh

Der Installer führt dich dann durch ein interaktives Setup. Hier die wichtigsten Einstellungen:

Modell konfigurieren

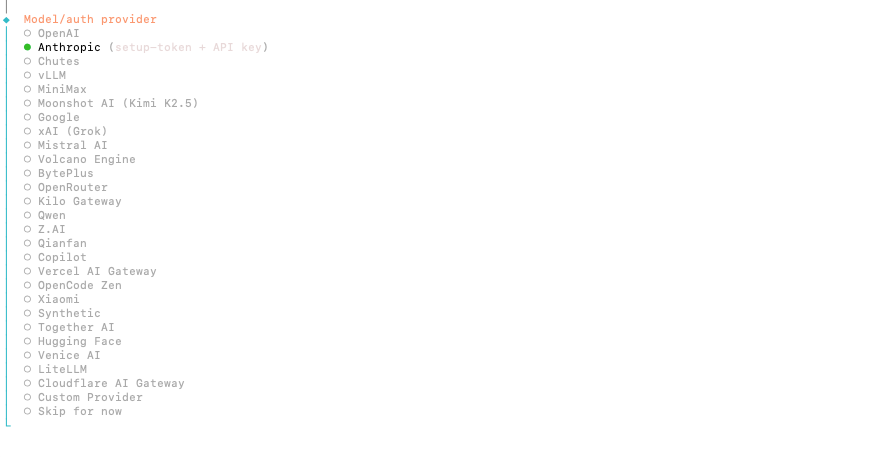

Das Setup fragt dich nach dem KI-Modell. Hier hast du mehrere Optionen:

Wenn du einen Provider wie OpenAI oder Anthropic auswählst, hast du jeweils zwei Wege, dich zu authentifizieren:

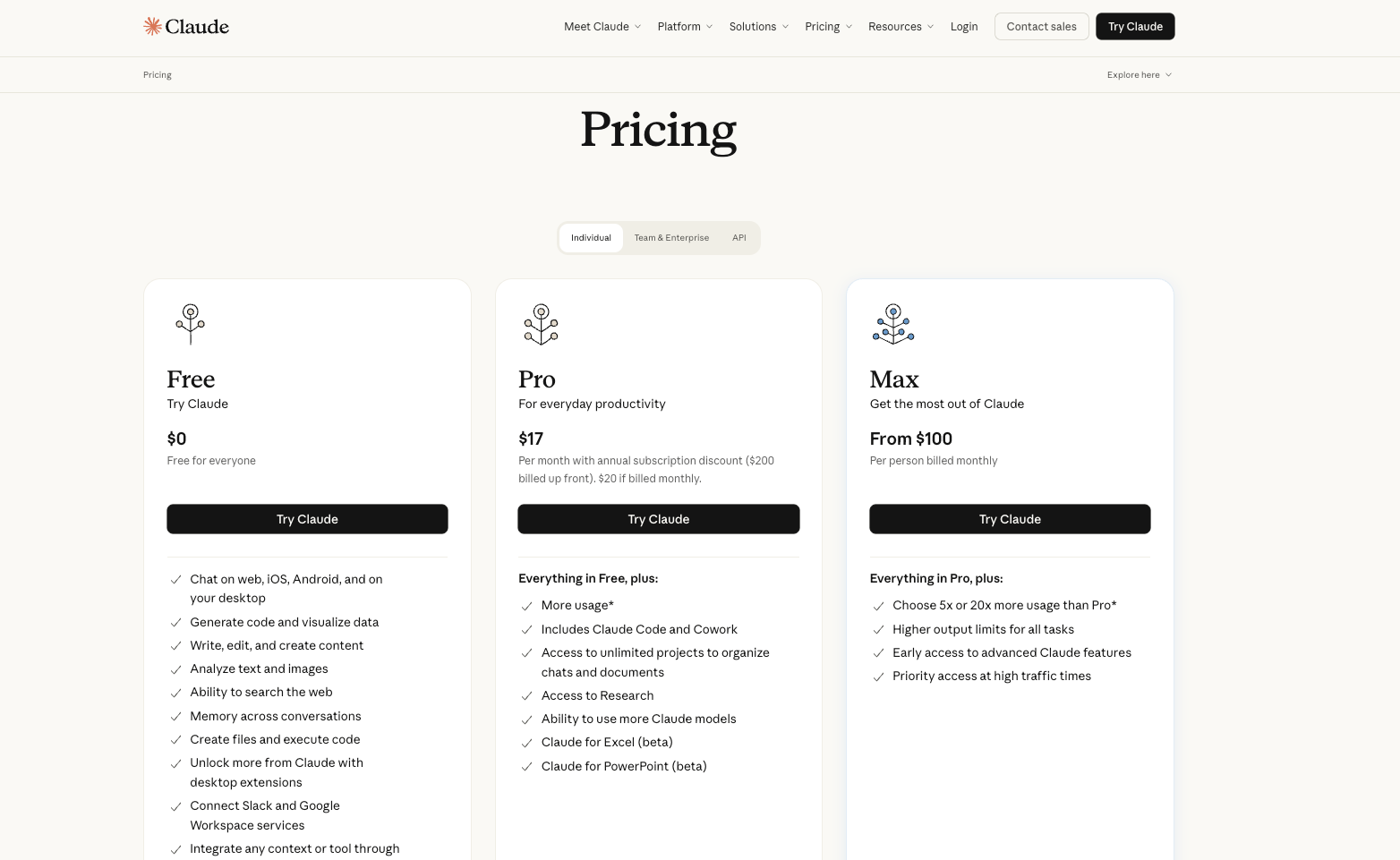

Option A: Abo nutzen (empfohlen, deutlich günstiger)

Wenn du ein ChatGPT Pro Abo ($200/Monat) oder ein Claude Pro/Max Abo ($17-100/Monat) hast, kannst du das bestehende Kontingent nutzen statt per API-Token zu zahlen.

Für Codex (ChatGPT Pro): Wähle “OpenAI Codex” und folge dem OAuth-Flow. Du bekommst eine URL, authentifizierst dich im Browser, kopierst den Code aus der Redirect-URL (zwischen code= und &scope) und fügst ihn ein.

Für Claude: Wähle “Anthropic” und authentifiziere dich mit deinem Claude-Account. Mit dem Pro-Abo ($17/Monat) bekommst du Zugang zu Opus, allerdings ist das Kontingent nach wenigen Tagen intensiver Nutzung aufgebraucht. Für Heavy-User lohnt sich Max (ab $100/Monat) mit 5x bis 20x mehr Nutzung.

Option B: API-Keys

Ich würde diese Option nicht empfehlen, da es ohne sauber gesetzte Limits sehr schnell teuer werden kann. Falls du es trotzdem nutzen willst: Gehe zu platform.openai.com bzw. console.anthropic.com, erstelle API-Keys und füge sie ein. Setze unbedingt monatliche Ausgabenlimits.

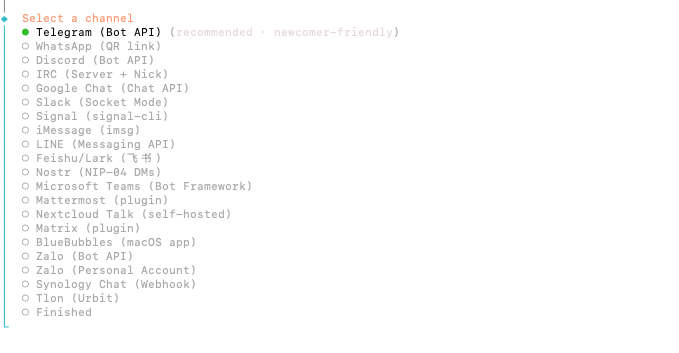

Telegram-Bot einrichten

Telegram ist die empfohlene Art, mit deiner OpenClaw-Instanz zu interagieren. Wähle Telegram in der Channel-Auswahl aus und folge den Anweisungen.

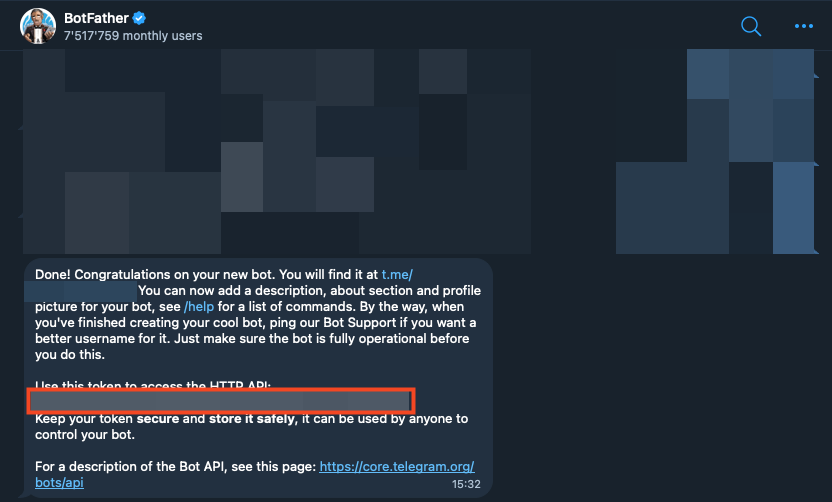

Danach wirst du nach einem API-Token gefragt. Das kannst du in Telegram wie folgt erstellen:

- Öffne Telegram und schreibe @BotFather an

- Sende

/newbotund folge den Anweisungen - Gib dem Bot einen Namen (z.B. “Dev”) und einen Usernamen (muss auf

_botenden) - Kopiere das Bot-Token, das du erhältst

Wichtig: Lösche die Nachricht mit dem Token aus dem Chat mit BotFather, damit du es nicht versehentlich leakst.

Während des interaktiven Setups (oder nachträglich) wirst du nach dem Telegram-Token gefragt. Füge es ein und bestätige.

Danach fragt das Setup: “How do you want to hatch your bot?”. Wähle hier “Hatch in TUI” aus. Damit startet der Bot direkt im Terminal-Interface.

Nach dem Start begrüßt dich der Bot mit ein paar Personalisierungsfragen:

- Wie soll er dich nennen?

- Wie willst du ihn nennen? (Standard: “Claw”)

- Welchen Stil soll er haben? calm/clinical, warm, snarky, minimalist, proactive. Wähle, was zu dir passt

- Deine Zeitzone (sonst nimmt er UTC an)

Alles was du hier einstellst, kannst du jederzeit später in der memory.md anpassen.

Verlasse das TUI mit /exit.

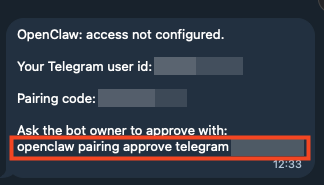

Jetzt müssen wir noch den Telegram-Bot pairen. Öffne hierzu Telegram und gehe zu deinem neu erstellten Bot. Klicke auf “Start”, um den Bot zu aktivieren. Der Bot antwortet mit deiner Telegram User-ID, einem Pairing-Code und dem passenden Befehl:

Kopiere den kompletten Befehl inkl. Pairing-Code aus der Telegram-Nachricht und füge ihn in deinem Terminal auf dem Server ein. Ab jetzt kannst du direkt in Telegram mit deinem KI-Assistenten chatten.

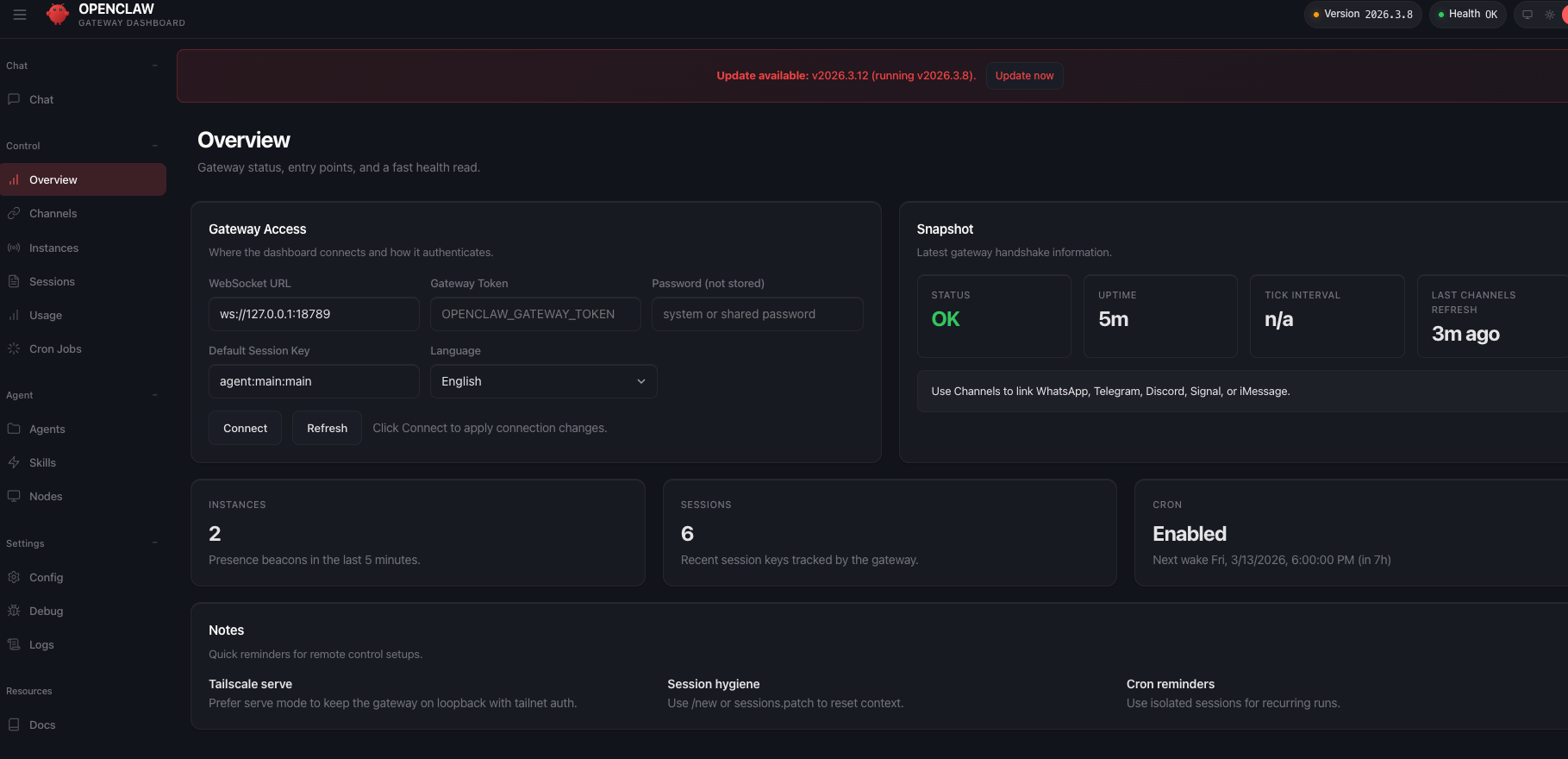

Schritt 6: Das Gateway Web-Interface nutzen

OpenClaw hat ein grafisches Web-Interface (Gateway), über das du den Bot konfigurieren, Skills installieren, Modelle wechseln und Logs einsehen kannst.

Zugriff über SSH Port-Forwarding

Da das Gateway auf 127.0.0.1:18789 gebunden ist (Loopback), kannst du es nicht direkt aufrufen. Der Zugriff läuft über SSH Port-Forwarding:

Öffne ein zweites Terminal-Fenster auf deinem lokalen Rechner und führe aus:

ssh -N -L 18789:127.0.0.1:18789 deinname@DEINE_TAILSCALE_IP

Dieser Befehl leitet Port 18789 vom Server auf deinen lokalen Rechner weiter. Es erscheint keine Ausgabe (das ist normal). Lass das Terminal offen.

Jetzt kannst du im Browser öffnen — aber mit dem Gateway-Token direkt in der URL, sonst bekommst du einen Unauthorized-Fehler:

http://127.0.0.1:18789?token=DEIN_GATEWAY_TOKEN

Falls du das Token nicht notiert hast, findest du es auf dem Server mit:

grep token ~/.openclaw/openclaw.json

Kopiere den Wert hinter "token": und setze ihn in die URL ein.

Was du im Gateway tun kannst

- Modelle konfigurieren: LLM-Auswahl und Fallback-Regeln

- Skills installieren und verwalten: Über eine grafische Oberfläche (50+ eingebaute Skills)

- Logs einsehen: Sessions, Sub-Agenten, Fehler

- Cron-Jobs verwalten: Geplante Aufgaben erstellen und überwachen

- Channels verwalten: Telegram und andere Verbindungen

Schritt 7: Memory optimieren

Es gibt verschiedene Mechanismen, wie OpenClaw Wissen speichert. Die zwei wichtigsten sind Dateien auf dem Dateisystem:

memory.md(Langzeitspeicher): Wird vor jeder Aktion gelesen. Wenn du willst, dass der Agent etwas dauerhaft weiß, gehört es in diese Datei.- Daily Memory (Tagesnotizen): Tägliche Notizen, die standardmäßig nur die letzten 2 Tage umfassen.

Um die Memory-Fähigkeit zu verbessern, sind noch folgende Settings zu aktivieren. Gib deinem Bot einfach in Telegram folgende Anweisung:

“Bitte setze

compaction.memoryFlush.enabledauftrueundmemorySearch.experimental.sessionMemoryauftrue.”

Was die beiden Settings bewirken:

compaction.memoryFlush.enabledsorgt dafür, dass OpenClaw bei langen Konversationen automatisch einen Memory-Flush auslöst. Wichtiger Kontext wird in die Memory-Dateien geschrieben, bevor die History komprimiert wird.memorySearch.experimental.sessionMemorybezieht auch aktuelle Session-Transkripte in die Gedächtnissuche ein, nicht nur die gespeicherten Memory-Dateien.

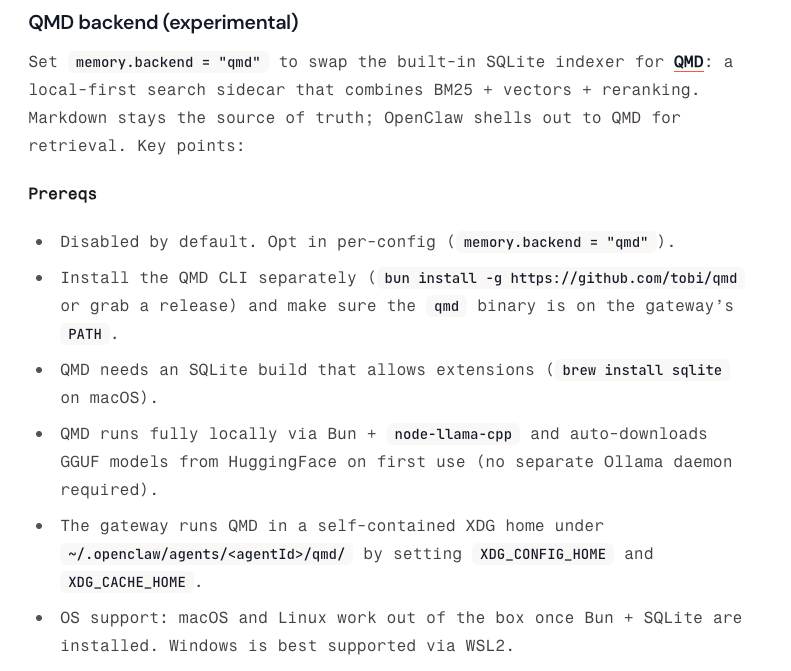

QMD-Backend für vektorbasierte Gedächtnissuche

Der Standard-Suchmechanismus ist begrenzt. Eine deutliche Verbesserung erreichst du durch das QMD-Backend: ein lokaler Search-Sidecar, der BM25, Vektoren und Reranking kombiniert. Deine Markdown-Dateien bleiben die Quelle der Wahrheit, OpenClaw nutzt QMD nur für die Suche.

Gib deinem Bot in Telegram folgende Anweisung:

“Setze

memory.backend = "qmd"in der Per-Config und installiere das QMD CLI. Stelle sicher, dass dasqmdBinary im PATH ist.”

OpenClaw richtet den Rest automatisch ein. Deine Memory-Dateien werden in Vektoren umgewandelt, und der Agent findet relevante Informationen auch dann, wenn die exakten Begriffe nicht übereinstimmen.

Die gesamte Architektur auf einen Blick

Dein Computer / Handy

│

└── Tailscale VPN (verschlüsselter Tunnel)

│

└── Hostinger Cloud-Firewall (nur UDP 41641)

│

└── VPS (Debian)

│

├── SSH nur auf Tailscale-IP (ListenAddress)

│

├── Non-Root-User (kein Root-Login möglich)

│

└── OpenClaw

Jede Schicht fügt Schutz hinzu. Die Cloud-Firewall blockiert allen Traffic außer Tailscale. Nur deine autorisierten Geräte können durch den VPN-Tunnel. SSH hört nur auf die Tailscale-IP. OpenClaw läuft als Non-Root-User, Sudo braucht ein Passwort, das der Bot nicht kennt.

Häufige Fehler vermeiden

Auf dem Heimcomputer betreiben: Dein persönliches Gerät mit allen Zugangsdaten auf demselben System wie ein KI-Agent, der Code ausführt? Keine gute Idee.

Als Root betreiben: Wenn jemand den Agent-Prozess ausnutzt und der als Root läuft: Game Over. Der Non-Root-User plus Sudo-Passwort ist dein letzter Schutz.

Keine Firewall einrichten: Tailscale allein reicht nicht. Die Cloud-Firewall blockt Traffic auf Netzwerkebene, bevor er den Server überhaupt erreicht.

API-Keys ohne Ausgabenlimits verwenden: Egal welche API-Keys für welchen Service du nutzt, setze immer Limits, um unerwartete Kosten zu vermeiden. Harte monatliche Obergrenzen sind Pflicht.

Fazit und Ausblick

Dein OpenClaw-Assistent läuft jetzt auf einem VPS mit VPN, Firewall, eingeschränktem SSH und eigenem User. Kein Setup ist 100% sicher, aber die Angriffsfläche ist so klein wie möglich.

In Part 2 zeige ich dir, wie du OpenClaw produktiv einsetzt:

- Zero-Trust-Prinzip für alle verbundenen Dienste

- Dual-Modell-Strategie mit Opus und Codex für optimale Kosten

- Telegram-Gruppen für organisierte Kommunikation

- Skills installieren, erstellen und über das Gateway verwalten

- Cron-Jobs für automatisierte Tasks

- Memory-Architektur mit Identity-, User- und Soul-Dateien

Und in Part 3 geht es ans Eingemachte: fortgeschrittene Automatisierungen, Multi-Agent-Workflows und wie du OpenClaw nicht nur als persönlichen Assistenten nutzt, sondern ein Team aus mehreren KI-Agenten aufbaust, die rund um die Uhr verschiedene Aufgaben übernehmen.

Du möchtest KI-Agenten wie OpenClaw in deinem Unternehmen einsetzen? Schreib mir auf LinkedIn oder buche einen kostenlosen Call.